|

<이미지를 클릭하시면 크게 보실 수 있습니다> |

[디지털데일리 이종현기자 이스트시큐리티는 김수키(Kimsuky) 조직의 소행으로 추정되는 코로나바이러스감염증-19(이하 코로나19) 관련 내용의 악성 이메일 공격이 발견됐다고 27일 밝혔다.

김수키 조직은 과거 ▲문정인 특보 사칭 ▲대북 국책연구기관 사칭 스피어피싱 등 국내 기업과 기관, 관련 종사자들을 대상으로 사이버 공격을 지속적으로 반복하고 있다. 새롭게 발견된 악성 이메일은 김수키 조직이 사회적 이슈인 코로나19를 사이버 공격에 악용한 사례다.

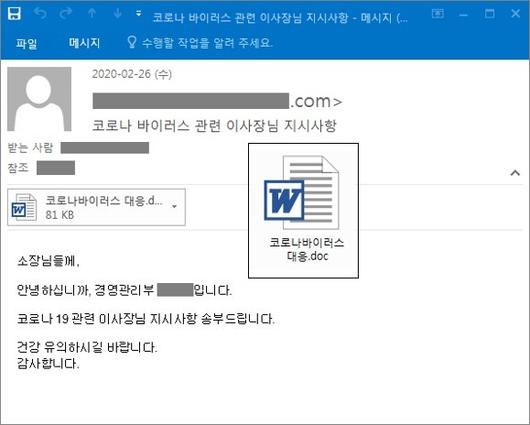

악성 이메일은 유창한 한글로 작성됐다. 수신자가 의심 없이 메일을 열어 보도록 최근 코로나19 감염 피해 예방을 위해 각종 공지사항이 많이 전달되고 있는 상황을 노린 것으로 보인다.

이스트시큐리티 시큐리티대응센터(ESRC)의 분석 결과 이번 악성 이메일은 국제 교류 관련기관 종사자를 대상으로 유포된 것으로 확인됐다. 코로나19 관련 이사장 지시사항을 사칭한 메일 내용과 함께 파일명이 '코로나바이러스대응.doc'인 악성 마이크로소프트(MS)워드 문서가 첨부돼 있다.

수신자가 이 악성 문서를 열람하면 공격자가 문서에 삽입해 둔 악성 스크립트가 동작하고, 추가 악성코드를 다운로드하는 방식이다.

추가로 다운로드된 악성코드는 '코로나바이러스감염증-19 대책 회의'라는 이름의 또 다른 한글 작성 문서를 띄워 사용자 의심을 피한다. 이와 함께 사용자가 알아채지 못하게 ▲PC 계정정보 ▲호스트 네임 ▲네트워크 속성 ▲사용 중인 프로그램 목록 ▲실행 중 프로세스 목록 등 각종 정보를 수집한다.

또한 공격자로부터 추가 명령을 받을 수 있도록 윈도 작업 스케줄러에 업데이트 프로그램으로 자기 자신을 등록해 3분 간격으로 실행하도록 한다.

문종현 ESRC 센터장은 '최근 코로나19 바이러스 피해를 예방하는 차원에서 재택근무를 많이 채택하면서 국내 기업, 기관의 임직원들이 평소보다 이메일 열람을 자주 할 가능성이 높다'며 '재택근무 시 가상사설망(VPN)을 통해 기업 내부망에 접속하고 있는 상황에서는 더욱 외부 이메일이나 첨부파일을 열람하기 전 주의를 기울여야 한다'고 경고했다.

현재 알약에서는 해당 악성코드를 탐지명 'Trojan.Downloader.DOC.Gen'으로 탐지 및 차단하고 있다. 상세 분석 내용은 보안 인텔리전스 서비스 '쓰렛인사이드'를 통해 공개할 예정이다.

<이종현 기자>bell@ddaily.co.kr

- Copyright ⓒ 디지털데일리. 무단전재 및 재배포 금지 -

이 기사의 카테고리는 언론사의 분류를 따릅니다.

기사가 속한 카테고리는 언론사가 분류합니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.