[Weekly Threat] 업비트만 문제? 넷마블도 611만명 개인정보 유출

|

<이미지를 클릭하시면 크게 보실 수 있습니다> |

PC게임 강자 넷마블도 해킹 공격으로 게임 포털 사이트 개인정보를 유출하는 사고를 냈다. 피해 사용자만 611만명, 유출 정보에는 이름과 비밀번호 등이 포함된 것으로 확인됐다. 넷마블은 "민감정보가 유출된 것은 아니다"라고 선을 그었지만, 공격자가 탈취한 정보를 악용할 가능성도 있다.

이러한 분위기 속 러시아계 서비스형랜섬웨어(RaaS) '킬린(Qilin)'이 한국 금융사를 노리고 있다는 보고도 나왔다. 한국은 올해 랜섬웨어 피해 국가 순위에서 두 번째 자리를 기록하기도 했다.

◆ 보안투자 잘했지만, 결국 또 털렸네…업비트 해킹 '일파만파'

두나무가 운영하는 가상자산 거래소 업비트에서 약 445억 원 규모의 대규모 해킹 사고가 발생했다. 업비트는 솔라나 계열 자산에서 비정상 출금을 탐지해 자산을 콜드월렛으로 긴급 이동했고, 수사기관 협조에 나섰다. 출금 규모는 최초 540억 원에서 445억 원으로 정정됐다.

보안업계는 업비트가 2019년 580억 원 탈취 사건 이후 보안 투자에 적극적이었던 거래소라는 점에서 이번 사고를 중대하게 보고 있다. 특히 6년 전과 마찬가지로 핫월렛에서 사고가 발생한 점, 그리고 해킹 직후 다른 지갑으로 자산을 이동시키는 방식 등이 당시와 유사해 재발 원인 조사 필요성이 제기된다.

정부와 보안업계는 북한 정찰총국 산하 라자루스 조직의 소행 가능성을 열어두고 점검을 진행 중이다. 2019년 사고 역시 라자루스 배후설이 잠정 결론으로 제시됐고, 가상자산 거래소는 북한 조직의 대표적 외화벌이 표적으로 꼽히기도 한다. 금융당국과 한국인터넷진흥원(KISA)도 즉각 현장 점검에 착수해 사실관계를 파악하고 있다.

|

<이미지를 클릭하시면 크게 보실 수 있습니다> |

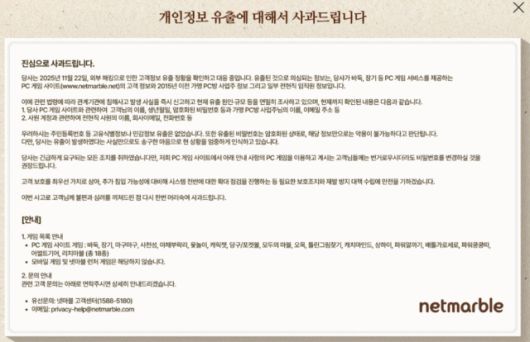

해킹 표적이 된 시장은 가상자산뿐만이 아니었다. 넷마블은 27일 PC 포털사이트에서 발생한 고객 및 일부 임직원 정보 유출 사건의 자체 조사 결과를 공개하며, 회원 611만여명의 이름·생년월일·암호화된 비밀번호 등이 유출됐다고 밝혔다. 주민등록번호 등 고유식별정보와 민감정보는 포함되지 않은 것으로 확인됐다.

조사에 따르면 휴면 상태로 남아 있던 ID·암호화된 비밀번호 3100만여건, 2015년 이전 PC방 가맹점 6만6000여곳의 사업주 정보, 전·현직 임직원 등 1만7000여 건의 개인정보도 유출된 것으로 파악됐다.

넷마블은 이번 사고에 대해 사과하며, 고객 피해 방지와 관계기관 조사 협조, 그리고 시스템 전반의 확대 점검 및 재발 방지 대책 마련에 최선을 다하겠다는 입장을 밝혔다. 보안업계에서는 예상보다 피해 규모가 커 2차 피해를 예방하기 위한 조치가 필요하다고 보고 있다.

|

<이미지를 클릭하시면 크게 보실 수 있습니다> |

국내 금융기관과 기업을 겨냥한 RaaS 피해가 급증하는 가운데, 러시아계 랜섬웨어 '킬린'이 한국 금융시장을 직접 표적으로 삼아 협박 수위를 높이고 있다. 국내 상위 MSP 한 곳이 침해되며 이 업체가 관리하던 자산운용사 30여 곳이 연쇄 감염됐고, 킬린은 이를 '코리안 리크'로 명명해 2테라바이트(TB) 이상 데이터를 다크웹에 공개했다.

킬린은 올해 세 차례 코리안 리크 캠페인을 전개하며 피해 기업 정보를 지속 공개하고 있다. 33개 피해 기업 중 28개 기업 정보가 이미 유출된 상태다. 일부 게시물 삭제라는 이례적 현상도 발생했다. 글로벌 사이버보안 기업 비트디펜더는 전체 피해 규모가 알려진 것보다 클 가능성을 경고했다. 금융기관이 '돈이 몰린 곳'이라는 특성상 랜섬웨어 조직의 집중 공격 대상이 되고 있다는 분석도 나온다.

비트디펜더 보고서에 따르면 한국은 전 세계 RaaS 피해 2위 국가로 나타났다. 피해 기업 다수는 금융 서비스 업종이었다. 북한 연계 조직 문스톤슬릿(Moonstone Sleet)이 킬린 계열에 합류한 정황도 확인돼, 양측의 협력 가능성까지 제기되고 있다.

- Copyright ⓒ 디지털데일리. 무단전재 및 재배포 금지 -

이 기사의 카테고리는 언론사의 분류를 따릅니다.

기사가 속한 카테고리는 언론사가 분류합니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.