|

지니언스 위협 인텔리전스 분석 보고서 '북한 연계 코니 그룹의 스피어피싱·카카오톡 연계 위협 캠페인 분석' 내용 일부 / 지니언스 제공 |

<이미지를 클릭하시면 크게 보실 수 있습니다> |

북한 연계 해킹 조직으로 알려진 ‘코니(Konni)’가 북한 인권 강사 위촉 안내로 위장한 스피어피싱(spear phishing·특정 표적을 정해놓고 하는 정보 탈취 공격) 이메일과 카카오톡을 연계한 다단계 공격을 전개하고 있는 것으로 나타났다.

먼저 이메일을 통해 피해자의 PC에 악성코드를 심고, 이를 통해 탈취한 카카오톡 PC 버전 계정에 비인가 접근해 주변 지인에게 악성코드를 재유포하는 수법이다.

16일 사이버 보안 기업 지니언스 시큐리티 센터가 발표한 위협 인텔리전스 분석 보고서에 따르면, 코니 조직은 최근 이 같은 방식의 지능형 지속 위협(APT) 공격을 감행하고 있다.

해당 공격은 ‘북한 인권 강사 위촉 안내’로 위장한 스피어피싱 이메일에서 시작된다. 공격자는 북한 관련 미끼 콘텐츠를 활용해 수신자의 신뢰를 확보한뒤 이메일에 첨부된 압축파일 안에 악성 바로가기(LNK) 파일을 실행하도록 유도한다. 사용자가 문서를 열기 위해 해당 LNK 파일을 클릭하는 순간 원격제어형 내부에 숨겨진 악성 스크립트가 실행되며 PC가 감염되는 구조다.

이번 공격의 특징은 피해자의 단말기에 설치된 카카오톡 PC 버전을 공격 확산의 매개체로 활용했다는 점이다.

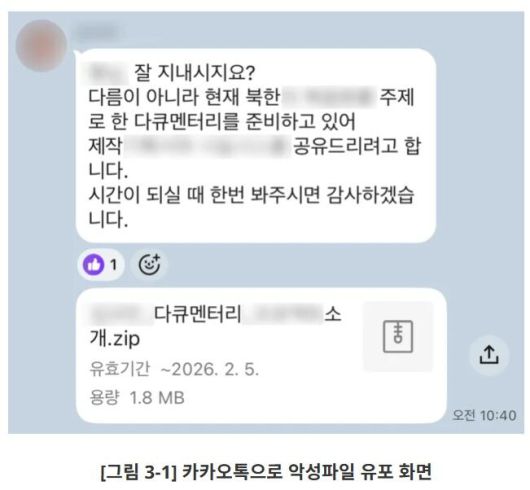

공격자는 피해자의 PC에 장기 잠복해 계정 정보 등을 탈취한 뒤, 이를 기반으로 카카오톡 PC 버전 세션에 비인가 방식으로 접근한 것으로 파악됐다. 이후 피해자의 친구 목록 중 일부를 선별해 ‘북한 관련 영상 기획안’ 등으로 위장한 악성파일을 다시 전송하는 방식으로 공격을 이어갔다.

이는 기존 피해자와의 신뢰 관계를 이용하기 때문에 수신자가 별다른 의심 없이 파일을 열어볼 가능성이 매우 높다.

지니언스는 “이번 공격은 단순 스피어피싱을 넘어 신뢰 관계 기반 전파와 계정 세션 악용이 결합된 확산형 APT 공격이라는 점에서 위협성이 높다”라며 “장기 잠복·정보 탈취·계정 기반 재확산이 결합된 다단계 공격 체계로, 기존 피해자를 새로운 공격 매개체로 전환시키는 구조를 형성한다”고 설명했다.

지니언스는 갈수록 정교해지는 APT 공격에 대응하기 위해 단순한 침해지표(IoC) 중심의 차단을 넘어 엔드포인트 탐지 및 대응(EDR) 중심의 이상행위 대응 체계 도입이 시급하다고 조언했다.

조직 차원에서 메신저를 통한 파일 송수신 보안 가이드 마련, 비정상적인 대량·반복 전송 패턴 탐지, 중요 단말의 세션 보호 여부 점검 등이 필요하다는 것이다.

또 문서 아이콘으로 위장한 바로가기 파일이나 공문 형식을 가장한 첨부파일에 대해 사용자가 경계심을 가질 수 있도록 교육을 강화해야 한다고 강조했다.

지니언스 관계자는 “북한, 인권, 안보, 공공기관 안내 등 사회·정치적 관심 주제를 활용한 스피어피싱 이메일에 대해 첨부파일 실행을 최소화하는 정책을 적용할 필요가 있다”라며 “기업은 실시간 행위 기반 탐지와 실행 단계 차단이 가능한 엔드포인트 보안 체계를 마련해 이런 공격에 대응해야 한다”고 말했다.

이재은 기자(jaeeunlee@chosunbiz.com)

<저작권자 ⓒ ChosunBiz.com, 무단전재 및 재배포 금지>

이 기사의 카테고리는 언론사의 분류를 따릅니다.

기사가 속한 카테고리는 언론사가 분류합니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.