|

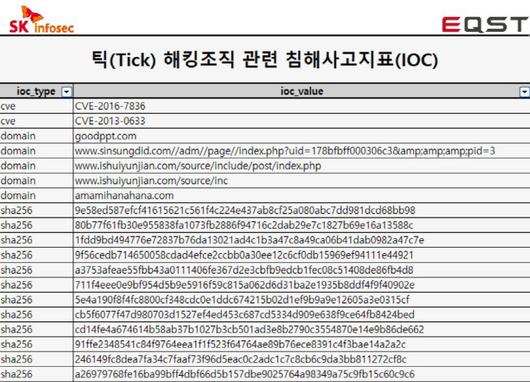

SK인포섹의 보안전문가그룹이 22일 자사의 홈페이지에 공개한 해킹조직 ‘틱(Tick)과 관련된 침해사고지표(IOC) 중 일부 화면 갈무리. |

<이미지를 클릭하시면 크게 보실 수 있습니다> |

최근 일본 미쓰비시전기를 해킹한 것으로 알려진 해킹 조직 ‘틱(Tick)’과 관련된 침해사고지표(IOC)를 SK인포섹이 공개했다. 침해사고지표는 해커가 침투하는 경로 등을 담은 정보로, 보안대책을 세울 때 유용하게 활용될 수 있다.

SK인포섹의 보안전문가그릅 이큐스트(EQST)는 22일 자사 홈페이지에 중국계 해커조직으로 알려진 ‘틱(Tick)’에 관한 침해사고지표를 공개했다.

해당 침해사고지표에는 틱 해킹조직이 최근 6개월간 공격에 활용한 도메인 5개, 악성코드 해시정보 138개, 공통보안취약점공개항목(CVE) 2개가 담겼다. 각 기업들은 해당 정보를 활용해 보안시스템 설정을 하면된다.

이큐스트측은 글로벌 사이버위협연합(CTA)과 공유한 해킹정보와 침해사고대응팀의 포렌식 분석 값을 더해 공격 흔적을 특정했다고 밝혔다.

틱 해킹조직은 2013년 플래시 제로데이 취약점 공격을 시작으로 한국과 일본의 공공기관과 민간기업들을 공격해온 것으로 알려졌다. 이들은 소프트웨어 제품의 취약점을 이용하거나 보안시스템을 우회하는 등의 방법을 써왔다.

SK인포섹이 공개한 침해사고지표는 회사 공식 홈페이지에서 확인할 수 있다.

한편 아사히신문 등 일본 언론은 지난 20일 미쓰비시전기의 120대 이상 컴퓨터와 40대 이상의 서버에 해킹 흔적이 발견됐다고 보도한 바 있다. 미쓰비시전기는 방위성, 환경성, 내각부, 원자력규제위원회, 자원에너지청 등 10개 이상의 정부 부처와 기관, 그리고 통신, 철도, 자동차 등의 수십개 민간 기업과 거래하고 있다.

곽희양 기자 huiyang@kyunghyang.com

▶ 장도리 | 그림마당 보기

▶ 경향신문 최신기사

▶ 기사 제보하기

©경향신문(www.khan.co.kr), 무단전재 및 재배포 금지

이 기사의 카테고리는 언론사의 분류를 따릅니다.

기사가 속한 카테고리는 언론사가 분류합니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.

언론사는 한 기사를 두 개 이상의 카테고리로 분류할 수 있습니다.